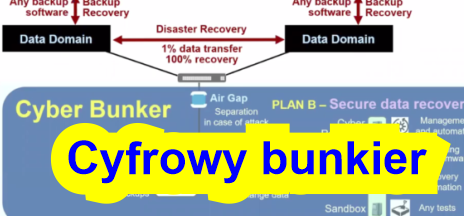

Cyber bunkier – możliwość odtworzenia się w przypadku ataku ransmoware/hacker

Co będzie gdy hacker / ransmoware przełamie wszystkie nasze firewall’e i systemy bezpieczeństwa? Czy mamy Plan B którego jesteśmy w 100% pewni?

Cyfrowy bunkier zapewnia nam dostęp do danych nawet gdy utracimy całość danych na produkcji, nawet gdy hacker posiądzie wszystkie nasze hasła.

https://youtu.be/WGUT8aoiYds?t=54

Co potrzebujemy by stworzyć Cyfrowy Bunkier?

https://youtu.be/WGUT8aoiYds?t=250

W jaki sposób cyfrowy bunkier chroni nas przed atakiem?

Trzy elementy które zapewniają bezpieczeństwo naszym danym w Cyfrowym Bunkrze i daja nam możliwość odtworzenia się po ataku hackera ransomware:

* Air gap

* Niezmienialność danych

* Historia obrazów produkcji

https://youtu.be/WGUT8aoiYds?t=436

Różnica między atakiem cyfrowym a fizycznym

Przed atakiem cyfrowym chronimy cie posiadając Cyfrowy Bunkier.

Przed atakiem fizycznym chronimy się posiadając replikację.

https://youtu.be/WGUT8aoiYds?t=710

Czy moja produkcja nie będzie zaatakowana jutro?

Bunkier pozwala również weryfikować produkcję

* Czy dane na produkcji zostały zaszyfrowane?

* Czy na produkcji jest exploit który być może jutro nas zaszyfruje?

https://youtu.be/WGUT8aoiYds?t=890

Co jest kluczowym elementem Cyber Bunkra?

https://youtu.be/WGUT8aoiYds?t=970

Jak optymalnie dobrać sprzęt do Cyfrowego Bunkra?

W bunkrze czas płynie wolniej. Sprzęt który tam się znajduje wykonuje bardzo mało operacji – możemy spokojnie stworzyć kosztowo efektywne rozwiązanie.

https://youtu.be/WGUT8aoiYds?t=998

Kłódka niezdejmowalna i zdejmowalna

Podstawowym elementem bunkra jest kłódka powodująca niezmnienialność danych. Ale są 2 rodzaje kłodek:

* zdejmowalna

* bezwzględna, compliance

W bunkrze powinniśmy zastosować kłódkę bezwzględną, niezdejmowalną. To ma swoje konsekwencje przy wyborze komponentów.

https://youtu.be/WGUT8aoiYds?t=1137

Zakładamy cyfrową kłódkę – pokaz na żywo

Czy naprawdę hacker, ransomware nie mogą skasować danych? Wcielając się w rolę ransomware/hacker próbujemy skasować dane które zamieniliśmy w kamień na Data Domain – są w postaci niezmienialnej.

https://youtu.be/WGUT8aoiYds?t=1380

Czym jest fizycznie cyfrowy bunkier? Jak on wygląda?

https://youtu.be/WGUT8aoiYds?t=1332

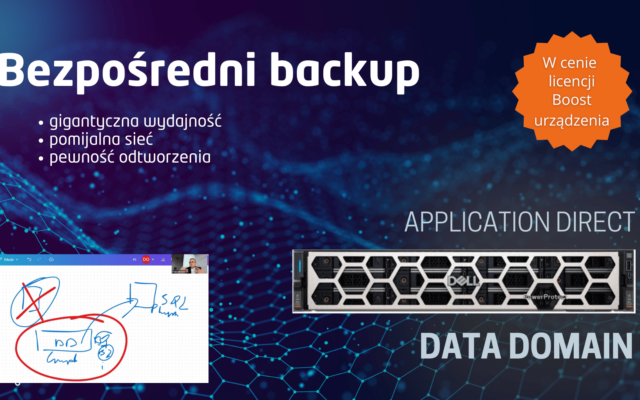

Boost – ochrona przed ransomware

Każdy kto korzysta z mechanizmu Boost Data Domain jest chroniony przed atakiem ransmoware nawet nie mając Cyfrowego Bunkra. Ten bezpieczny sposób przesyłania danych wymaga uwierzytelnienia przed dostępem do danych. tego uwierzytelnienia ransmoware nie jest w stanie przejść:

https://youtu.be/WGUT8aoiYds?t=1732

Dlaczego cyfrowy bunkier? – czy nie możemy zablokować danych w produkcyjnym backupie?

https://youtu.be/WGUT8aoiYds?t=1955

–

Dodatkowo część aplikacji backupowych nie pozwala na założenie kłódki na backupowanych danych – bunkier jest wtedy naturalnym rozwiązaniem dającym wolność, prostotę, niskie koszty:

https://youtu.be/WGUT8aoiYds?t=2267

Jak ściągać dane do bunkra?

Bunkier jest izolowany sieciowo. Jak ściągać do niego dane? Jak to zautomatyzować?

https://youtu.be/WGUT8aoiYds?t=2135

Automatyczny bunkier

Czy możemy wszystkie operacje w bunkrze zautomatyzować?

Ściąganie danych do bunkra, zamienianie ich w kamień, tworzenie izolacji sieciowej (air-gap) – te wszystkie operacje robimy automatycznie

https://youtu.be/WGUT8aoiYds?t=2358

Bunkier na żywo

Łączymy się z aplikacją CyberRecovery która jest mózgiem i steruje całym Cyfrowym Bunkrem, wykonując przykładowe operacje w bunkrze:

* Ściągnięcie danych do bunkra

* Detekcja czy nic złego nie dzieje się na produkcji

* Automatyczne odtworzenie w bunkrze w przypadku ataku hackera

https://youtu.be/WGUT8aoiYds?t=2416

Czy Cyfrowy Bunkier jest dla dowolnego środowiska?

https://youtu.be/WGUT8aoiYds?t=2879

Prezentacja użyta w powyższym nagraniu:

2021_01_CyberRecovery

—————

Video jest zapisem dyskusji technologicznej jaka odbyła się w ramach Transformation Experts Academy:

https://transformation-experts.pl/

Cyfrowy bunkier – tańszy niż myślisz!

BackupRecoveryMan